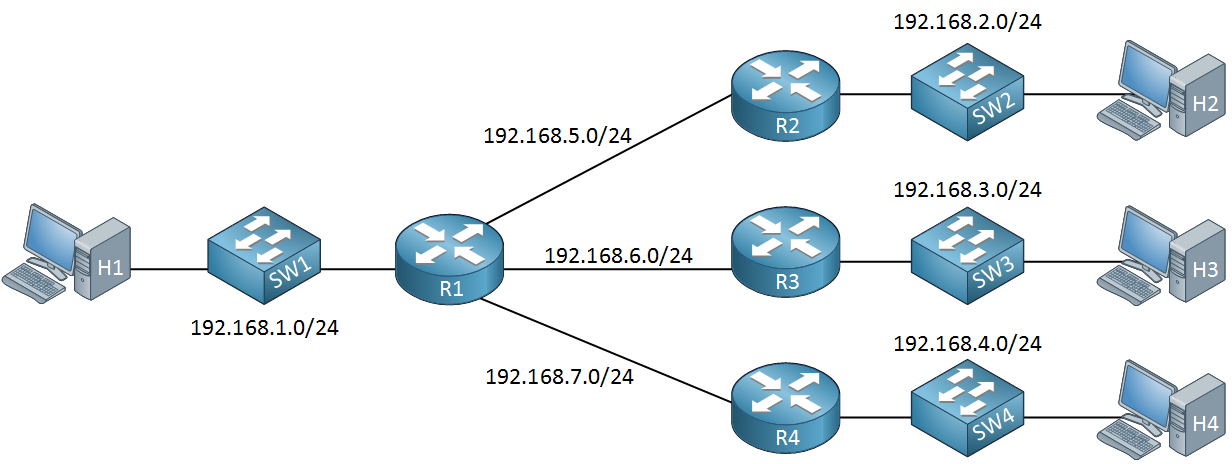

Time-based QOS – کنترل پهنای باند در سیسکو بر اساس زمان

سرویس دهنده های اینترنت گاهی نیاز دارند که پهنای باند کاربران خود را بر اساس زمان متفاوت تنظیم کنند،برای این منظور ما از Time-based access-list ها استفاده خواهیم کرد.

به این مهم توجه داشته باشید که ساعت روتر خود را با استفاده از یک ntp سرور بروز نگه دارید و از درستی ساعت بر اساس زمان دلخواه خود مطمئن شوید.در روتر ما زمان به این صورت بر روی ساعت و منطقه زمانی مورد نظر ما قرار می گیرد

موارد زیر را حتما بخوانید:

خرید و نصب روتر سیسکو سری 2900 و 3900: نسل دوم روترهای سرویس دهنده ی سیسکو (ISR G2)، داده ها را از طریق پورت های گیگابیت اترنت فراهم می کند...

با سلام خدمت شما دوستان عزیز و همراهان همیشگی شبکه کالا ، امروز میخواهیم درباره سیستم CRM یا مدیریت ارتباط با مشتری است که مخفف آن کلمه (Customer Relationship Management) است. به...

با سلام خدمت شما دوستان عزیز، امروز میخواهیم درباره WIFI و کاربرد آن صحبت کنیم. ارتباط وای فای بیشتر برای ارتباط با شبکه اینترنت به صورت بیسیم به کار میرود...

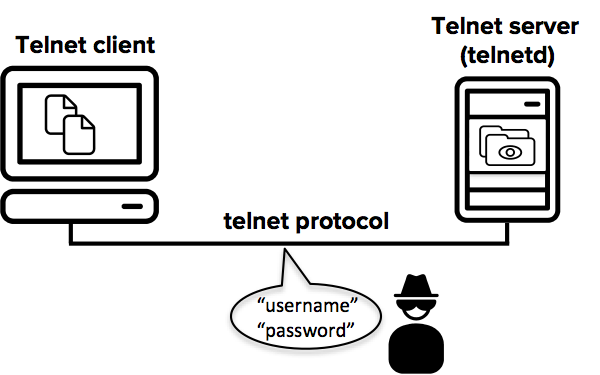

با سلام خدمت شما دوستان عزیز و همراهان همیشگی شبکه کالا ، امروز میخواهیم درباره پروتکل تلنت (پروتکل TELNET) صحبت کنیم. این پروتکل یک پروتکل تحت شبکه است که در...

پشتیبانگیری از تنظیمات شبکه یکی از حیاتیترین وظایف مدیران زیرساخت است. در تجهیزات سیسکو، فایل پیکربندی شامل تمامی تنظیمات حیاتی دستگاه است؛ از VLANها گرفته تا تنظیمات امنیتی و دسترسی...

اگر به دنبال بهینه کردن شبکه خود هستید، انتخاب پچ کورد فیبر نوری مناسب نقش بسیار مهمی در سرعت و پایداری شبکه دارد. این کابلها، اتصال بین تجهیزات مختلف شبکه...

به طور کلی حمله DDoS به عنوان یکی از خطرناکترین حملات در شبکه های کامپیوتری به حساب می آید که نحوه تشخیص آن بسیار مشکل است و حتی به سختی...

سوئیچهای سیسکو به عنوان یکی از معتبرترین تجهیزات شبکه در جهان، جایگاه ویژهای در میان مدیران فناوری اطلاعات و شرکتهای ایرانی دارند. این برند با ارائه طیف گستردهای از محصولات،...

لینک های Ethernet با استاندارد های متفاوت معرفی شده اند که مشخصات متفاوتی دارند. یکی از مهمترین مشخصات آن که انگیزه پیشرفت را ایجاد کرده همواره سرعت آنها بوده است....

با سلام خدمت شما دوستان عزیز، امروز میخواهیم درباره subnet work یا subnetting ها صحبت کنیم. زیر شبکه (subnetwork)، زیرشاخهای از یک IP شبکه است.به شیوه تقسیم یک شبکه به...

با سلام خدمت شما دوستان عزیز، امروز میخواهیم درباره قسمت دوم شبکه (network) صحبت کنیم. 1-شبکه شخصی (Personal Area Network) : یک شبکه رایانهای است که برای ارتباطات میان وسایل...

آیا نگران افت سرعت یا قطعیهای مکرر شبکه هستید؟ خرید سوئیچ سیسکو میتواند گام مؤثری برای حل مشکل شما باشد؛ در این مقاله راهنماییهای عملی، مقایسهها و نکات ضروری را...

قوانین ارسال نظر در سایت